Trong thế giới kỹ thuật số ngày nay, cuộc tấn công DDoS (Distributed Denial of Service) đã trở thành một trong những mối đe dọa chính đối với các tổ chức trực tuyến, doanh nghiệp và thậm chí cả người dùng cá nhân. DDoS là viết tắt của "Distributed Denial of Service," và nó đề cập đến một loại tấn công mạng mà một số lượng lớn các thiết bị hoặc máy tính được sử dụng để gửi lượng lớn yêu cầu đến một máy chủ hoặc mạng, dẫn đến sự cố mạng và làm ngừng hoạt động dịch vụ trực tuyến.

I. Cách hoạt động của cuộc tấn công DDoS:

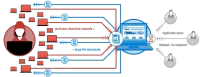

DDoS (Distributed Denial of Service) là một hình thức tấn công trực tuyến nhằm làm cho một dịch vụ, máy chủ, hoặc mạng trở nên không hoạt động bằng cách tạo ra một lượng lớn các yêu cầu truy cập đến mục tiêu. Mục tiêu của cuộc tấn công DDoS là làm cho hệ thống mục tiêu quá tải, không thể phản hồi cho các yêu cầu hợp lệ từ người dùng thực sự. Dưới đây là cách hoạt động cơ bản của cuộc tấn công DDoS:

Sự Phối Hợp Từ Máy Chủ Zombie: Kẻ tấn công sử dụng một mạng lưới máy tính zombie hoặc botnet. Đây là một số lượng lớn các máy tính đã bị xâm nhập và kiểm soát bởi hacker mà không cần sự cho phép của chủ sở hữu máy tính. Máy chủ zombie này có thể bao gồm máy tính cá nhân, máy chủ, hoặc thiết bị IoT bị nắm quyền kiểm soát.

Phân Phối Các Yêu Cầu Tấn Công: Khi đã kiểm soát được máy tính zombie, kẻ tấn công sẽ sử dụng chúng để gửi hàng loạt các yêu cầu truy cập đến mục tiêu cùng lúc. Các yêu cầu này có thể liên quan đến việc truy cập trang web, dịch vụ trực tuyến, hoặc máy chủ.

Quá Tải Hệ Thống Mục Tiêu: Với số lượng lớn yêu cầu truy cập đến mục tiêu, hệ thống mục tiêu trở nên quá tải. Hệ thống sẽ cố gắng xử lý tất cả các yêu cầu này, tiêu tốn tài nguyên như băng thông, CPU, và bộ nhớ. Điều này khiến cho hệ thống không còn khả năng phục vụ các yêu cầu hợp lệ từ người dùng thực sự.

Sự Cản Trở Dịch Vụ: Khi hệ thống mục tiêu không thể nữa, dịch vụ hoặc trang web sẽ trở nên không hoạt động hoặc hoạt động rất chậm, làm cho người dùng không thể truy cập được vào nó. Điều này có thể gây ra thiệt hại cho doanh nghiệp hoặc tổ chức mục tiêu và tạo ra sự phiền toái cho người dùng cuối.

Thời Gian Tấn Công: Cuộc tấn công DDoS có thể kéo dài trong một khoảng thời gian ngắn hoặc dài hạn, tùy thuộc vào mục tiêu của kẻ tấn công và mức độ bảo mật của hệ thống mục tiêu.

Mục đích của cuộc tấn công DDoS có thể là để gây ra sự phiền toái, làm hỏng danh tiếng, hoặc thậm chí để che đậy các hoạt động tấn công khác. Để phòng ngừa cuộc tấn công DDoS, tổ chức cần triển khai các biện pháp bảo mật như tường lửa, bộ lọc lưu lượng, và giám sát mạng để phát hiện và ngăn chặn các hoạt động không bình thường.

II. Mục tiêu của cuộc tấn công DDoS:

DDoS có các mục tiêu khác nhau, tùy thuộc vào động cơ và mục đích của kẻ tấn công. Dưới đây là một số mục tiêu chính của cuộc tấn công DDoS:

Chèn doanh nghiệp hoặc tổ chức: Một số cuộc tấn công DDoS được thực hiện với mục tiêu gây ra sự phiền toái hoặc làm gián đoạn hoạt động kinh doanh của doanh nghiệp hoặc tổ chức. Điều này có thể dẫn đến thiệt hại về tài chính và danh tiếng.

Che đậy cuộc tấn công khác: Một số kẻ tấn công sử dụng cuộc tấn công DDoS để làm nhiễu mạng và che đậy các hoạt động tấn công khác như xâm nhập vào hệ thống, đánh cắp dữ liệu, hoặc tấn công mục tiêu một cách khác.

Làm tồn hại đến Rufi Online: Mục tiêu của cuộc tấn công DDoS có thể là các trang web hoặc dịch vụ trực tuyến cụ thể. Khi trang web hoặc dịch vụ trực tuyến bị tắt, nó sẽ làm giảm uy tín và tin tưởng của người dùng đối với dịch vụ đó.

Tấn công chính trị hoặc xã hội: Một số cuộc tấn công DDoS có mục tiêu là làm tắc nghẽn trang web chính trị hoặc tổ chức xã hội. Điều này có thể liên quan đến các cuộc biểu tình trực tuyến hoặc cuộc tranh luận trực tuyến, và nó có thể ảnh hưởng đến quyền tự do ngôn luận và thông tin.

Lợi ích cá nhân: Một số kẻ tấn công DDoS thực hiện cuộc tấn công với mục tiêu cá nhân hoặc vì lợi ích tài chính. Họ có thể yêu cầu tiền chuộc từ mục tiêu để ngừng cuộc tấn công hoặc thậm chí thực hiện cuộc tấn công để cản trở đối thủ cạnh tranh trong lĩnh vực kinh doanh.

Làm chậm hệ thống mục tiêu: Mục tiêu của cuộc tấn công DDoS có thể đơn giản là làm cho hệ thống mục tiêu hoạt động chậm hơn mà không cần gây ra sự cố hoàn toàn. Điều này có thể làm ảnh hưởng đến trải nghiệm của người dùng và gây ra sự không hài lòng.

Tùy thuộc vào mục tiêu cụ thể và động cơ của kẻ tấn công, cuộc tấn công DDoS có thể gây ra hậu quả khác nhau, từ thiệt hại tài chính đến ảnh hưởng đến uy tín và hoạt động hàng ngày của tổ chức hoặc cá nhân bị tấn công..

III. Phòng Ngừa Và Ứng Phó Với Cuộc Tấn Công DDoS:

Phòng ngừa và ứng phó với cuộc tấn công DDoS là một phần quan trọng của chiến lược bảo mật mạng của một tổ chức hoặc trang web. Dưới đây là một số biện pháp phòng ngừa và ứng phó với cuộc tấn công DDoS:

- -Phòng Ngừa:

+ Sử dụng dịch vụ bảo vệ DDoS: Các dịch vụ bảo vệ DDoS cung cấp bức tường bảo vệ mạng để lọc ra lưu lượng tấn công trước khi nó đến hệ thống mục tiêu. Điều này giúp giảm thiểu tác động của cuộc tấn công lên hệ thống của bạn.

+ Thiết lập giới hạn lưu lượng: Thiết lập giới hạn lưu lượng truy cập đến hệ thống của bạn để ngăn chặn các yêu cầu không hợp lệ hoặc quá mức. Điều này có thể giúp bạn giảm thiểu tác động của cuộc tấn công.

+ Kiểm tra hệ thống bảo mật định kỳ: Đảm bảo rằng hệ thống bảo mật của bạn được cập nhật và kiểm tra định kỳ để phát hiện và giải quyết các lỗ hổng bảo mật có thể bị tấn công.

+ Sử dụng máy chủ cân bằng tải: Sử dụng máy chủ cân bằng tải để phân phối lưu lượng truy cập đến nhiều máy chủ khác nhau, từ đó giảm khả năng bị quá tải khi có cuộc tấn công.

-Ứng Phó:

+ Giám sát liên tục: Theo dõi liên tục hệ thống của bạn để phát hiện sự không bình thường trong lưu lượng truy cập. Các dấu hiệu của cuộc tấn công DDoS bao gồm tăng đột ngột trong lưu lượng truy cập và sự chậm trễ đáng kể.

+ Kích hoạt dịch vụ bảo vệ DDoS: Nếu bạn đã sử dụng dịch vụ bảo vệ DDoS, kích hoạt nó để lọc ra lưu lượng tấn công và đảm bảo rằng lưu lượng hợp lệ vẫn có thể truy cập hệ thống.

+ Thay đổi cấu hình hệ thống: Cấu hình hệ thống để ứng phó với cuộc tấn công DDoS, bao gồm việc thay đổi cài đặt tường lửa, chuyển đổi địa chỉ IP, hoặc sử dụng các giải pháp bảo vệ mạng.

+ Báo cáo cuộc tấn công: Báo cáo cuộc tấn công DDoS cho cơ quan chức năng và cung cấp thông tin cụ thể về cuộc tấn công để họ có thể thực hiện điều tra và hỗ trợ trong việc ứng phó.

+ Tăng cường bảo mật mạng: Sau cuộc tấn công, tăng cường bảo mật mạng bằng cách cập nhật phần mềm, tăng cường tường lửa, và thực hiện biện pháp khắc phục để ngăn chặn tấn công lặp lại.

+ Lập kế hoạch ứng phó: Tạo một kế hoạch ứng phó chi tiết cho cuộc tấn công DDoS để đảm bảo rằng bạn biết cách ứng phó trong trường hợp xảy ra cuộc tấn công.

Cuộc tấn công DDoS có thể gây ra nhiều thiệt hại, nhưng với các biện pháp phòng ngừa và ứng phó thích hợp, bạn có thể giảm thiểu tác động của nó và bảo vệ hệ thống mạng của bạn khỏi sự cố lớn.

IV. Kết Luận:

Trong cuộc tấn công DDoS, người tấn công sử dụng mạng lưới máy tính zombie hoặc botnet để tạo ra một lượng lớn các yêu cầu truy cập đến mục tiêu, gây quá tải hệ thống mục tiêu và làm cho nó trở nên không hoạt động. Mục tiêu của cuộc tấn công DDoS có thể đa dạng, từ gây ra sự phiền toái cho doanh nghiệp và tổ chức, đến che đậy các hoạt động tấn công khác hoặc thậm chí là tấn công chính trị và xã hội.

Để bảo vệ mạng và hệ thống của bạn khỏi cuộc tấn công DDoS, bạn cần áp dụng các biện pháp phòng ngừa như sử dụng dịch vụ bảo vệ DDoS, kiểm tra hệ thống bảo mật định kỳ, và thiết lập giới hạn lưu lượng. Ngoài ra, việc giám sát liên tục và ứng phó hiệu quả khi có cuộc tấn công cũng rất quan trọng.

Cuộc tấn công DDoS có thể gây ra thiệt hại nghiêm trọng cho tổ chức và cá nhân bị tấn công. Do đó, việc lập kế hoạch và thực hiện các biện pháp bảo vệ phù hợp là một phần quan trọng của chiến lược bảo mật mạng của bạn.

Bài viết liên quan

TỔNG HỢP GOOGLE I/O 2026: KỶ NGUYÊN "AGENTIC AI" BÙNG NỔ VÀ BƯỚC CHUYỂN MÌNH CỦA ANDROID 17 🚀🌐

Đêm qua, sự kiện Google I/O 2026 đã chính thức diễn ra và đúng như dự đoán, Google đã mang đến một bữa tiệc công nghệ "ngập tràn AI" nhưng ở một cấp độ hoàn toàn mới: Kỷ nguyên của các Tác nhân tự chủ (Agentic AI).

ĐIỂM TIN 19/05: ĐÊM NAY GOOGLE I/O 2026 KHAI MẠC – CHỜ ĐỢI SỰ BÙNG NỔ CỦA ANDROID 17 VÀ SIÊU AI 🚀🌐

Hôm nay là ngày mà toàn bộ giới lập trình viên và các tín đồ công nghệ trên thế giới đổ dồn sự chú ý về Mountain View, California. Siêu sự kiện thường niên Google I/O 2026 sẽ chính thức bắt đầu phần Keynote quan trọng nhất vào đêm nay.

ĐIỂM TIN 18/05: TRƯỚC GIỜ G GOOGLE I/O 2026 VÀ CÚ BẮT TAY LỊCH SỬ CỦA AI AGENTS 🚀🌐

Đầu tuần này, cả thế giới công nghệ gần như nín thở để hướng về Shoreline Amphitheatre (California, Mỹ) – nơi siêu sự kiện Google I/O 2026 sẽ chính thức mở màn vào ngày mai.

ĐIỂM TIN 13/05: VIỆT NAM TRỞ THÀNH "CỨ ĐIỂM" BÁN DẪN & BÁO ĐỘNG ĐỎ NGUỒN CUNG CHIP AI 🚀💻

Dòng chảy công nghệ ngày hôm nay ghi nhận những bước đi chiến lược tại thị trường Việt Nam cùng những biến động lớn trong chuỗi cung ứng phần cứng toàn cầu. Cùng mình cập nhật ngay những tiêu điểm "nóng" nhất!

ĐIỂM TIN 07/05: LONG THÀNH TỔNG LỰC "VỀ ĐÍCH" & LÀN SÓNG "AGENTIC AI" TÁI ĐỊNH HÌNH CÔNG NGHỆ 🚀✨

Bản tin sáng nay mang đến những cập nhật quan trọng từ đại công trường Long Thành và những xu hướng công nghệ đang làm rung chuyển giới Silicon Valley. Cùng điểm qua những tiêu điểm không thể bỏ lỡ!